Sais-tu qu’avec une fiabilité financière évaluée à 98,3 % et une fenêtre de contexte de 200 000 tokens, Claude Code peut avaler et analyser des documents légaux entiers ou des bases de code massives sans perdre le fil ?

Ok, c’est encore abstrait. N’est-ce pas ?

Aujourd’hui, l’ingénierie logicielle et la cybersécurité traversent une mutation paradigmatique avec l’avènement des assistants de codage agentiques.

L’intelligence artificielle ne se contente plus de suggérer des lignes de code isolées au sein d’un éditeur de texte ; elle navigue désormais de manière autonome dans les systèmes de fichiers complexes, analyse des architectures globales, exécute des commandes dans le terminal et orchestre des refactorisations massives.

Les évaluations indépendantes confirment cette révolution : des modèles de pointe tels que Claude Opus 4.6 atteignent un score de résolution de problèmes inédit de 80,8 % sur le référentiel SWE-bench Pro, redéfinissant ainsi les standards de l’automatisation du développement.

Cependant dans le secteur bancaire et financier ou dans d’autres secteurs critiques, l’introduction d’un outil possédant une telle autonomie sur un environnement local “Windows 11 Business” soulève des interrogations techniques pointues et des enjeux de gouvernance critiques.

L’intégration de cette technologie de rupture ne se résume pas à l’exécution d’un simple script d’installation.

Elle nécessite une compréhension granulaire de l’architecture de l’agent, des prérequis d’exécution du système d’exploitation hôte, et des garde-fous sécuritaires indispensables à la protection des données sensibles et de la propriété intellectuelle.

Si tu as l’habitude d’utiliser Claude.ai dans ton navigateur, oublie tout ce que tu sais. Claude Code est un agent IA autonome qui vit directement dans ton terminal (interface en ligne de commande, ou CLI).

Concrètement, cela signifie que :

- Il lit directement les fichiers et l’architecture de tes projets locaux.

- Il navigue dans tes répertoires et exécute des commandes (avec ton approbation).

- Il corrige des bugs, génère des tests et audite du code sans que tu aies besoin de faire des copier-coller incessants.

C’est l’outil rêvé pour un profil technique souhaitant analyser rapidement un projet sans ouvrir un environnement de développement lourd.

Dans ce guide, tu vas découvrir ce qu’est cet outil révolutionnaire, pourquoi le secteur financier se l’arrache, et surtout, comment installer Claude Code sur Windows de manière sécurisée et optimale – le process est légèrement similaire pour les autres systèmes d’exploitation.

Table des matières

Qu’est-ce que Claude Code ?

Claude Code, conçu par le laboratoire de recherche Anthropic, se distingue radicalement des générateurs de code de première génération. Il s’agit fondamentalement d’un outil de codage agentique opérant directement dans l’interface en ligne de commande (CLI).

Contrairement aux extensions d’environnement de développement intégré (IDE) classiques, telles que les premières itérations de GitHub Copilot, qui fournissent une assistance contextuelle limitée au fichier actif, Claude Code possède la capacité structurelle de lire l’intégralité d’une base de code, de comprendre les interdépendances, de modifier plusieurs fichiers simultanément de manière déterministe, et d’exécuter des scripts de test pour valider ses propres modifications.

L’architecture de l’outil repose sur une conception “Terminal-First”, ce qui lui confère une profondeur d’action supérieure pour les opérations d’infrastructure complexes ou les tâches autonomes nécessitant l’utilisation de la console.

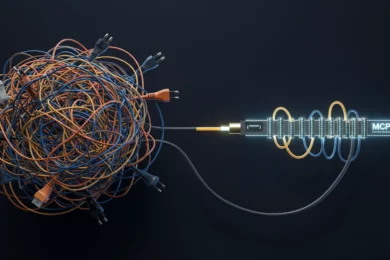

L’un des piliers de cette flexibilité est l’intégration native du Model Context Protocol (MCP). Ce standard ouvert permet de connecter l’agent IA à des sources de données externes et à des outils internes de l’entreprise de manière hautement sécurisée.

Dans un contexte DevSecOps, l’activation du MCP signifie que Claude Code peut être couplé dynamiquement à des scanners de vulnérabilités, des bases de données de tickets d’incidents (comme Jira), des plateformes d’intégration continue (CI/CD) ou des référentiels de documentation interne, transformant l’outil en un véritable centre de commande intelligent.

Les capacités de raisonnement du modèle sous-jacent sont soutenues par des fonctionnalités d’optimisation avancées.

Le mécanisme de “Prompt Caching” mémorise le contexte du projet entre les itérations, réduisant ainsi drastiquement les coûts de calcul et la latence des réponses.

De plus, le système d'”Auto-compaction” analyse et résume de manière autonome l’historique des longues conversations, garantissant que la fenêtre de contexte reste optimale et évitant la perte d’informations critiques lors de sessions de débogage prolongées.

Ces éléments algorithmiques font de Claude Code un membre virtuel de l’équipe d’ingénierie, capable de planifier, d’exécuter et de vérifier son propre travail avec une rigueur analytique.

Les prérequis techniques sous Windows

L’écosystème Windows présente des défis architecturaux uniques pour le déploiement d’outils agentiques conçus initialement pour des environnements basés sur Unix (tels que macOS ou les distributions Linux).

Claude Code ne s’exécute pas de manière totalement isolée via un simple exécutable Windows classique ; son fonctionnement exige un environnement shell compatible.

Les systèmes d’exploitation gèrent les permissions de fichiers, les appels système et le cycle de vie des processus de manière fondamentalement différente selon qu’ils reposent sur le noyau NT de Windows ou sur une architecture POSIX.

Pour garantir une parité totale de fonctionnalités et une stabilité optimale à l’échelle de l’entreprise, le fonctionnement de Claude Code sous Windows a été structuré autour de dépendances matérielles et logicielles spécifiques.

L’infrastructure hôte requiert au minimum 4 Go de mémoire vive allouée, une connectivité réseau robuste permettant l’accès aux API distantes, et impérativement Windows 11 version 21H2 (Build 22621 ou supérieur), ou Windows Server 2019+ pour les environnements de type client léger.

Face à ces exigences, l’ingénieur système se trouve confronté à deux approches d’environnements pour l’exécution locale :

L’approche NPM sur Windows

C’est l’approche historique. Elle nécessite Node.js directement sur Windows. Elle est aujourd’hui considérée comme dépréciée par Anthropic, car moins performante et sans mise à jour automatique en arrière-plan.

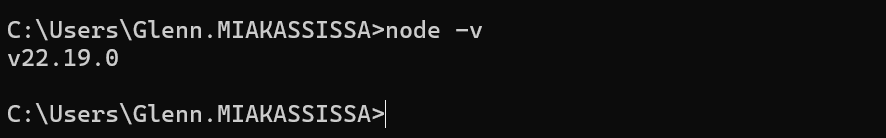

Aussi, avant de taper la moindre commande pour installer Claude Code sur Windows, l’on s’assure que la machine est prête :

- Le Terminal : S’assurer que PowerShell (ou Windows Terminal) est accessible, idéalement avec des droits permettant l’exécution de scripts internes.

- Node.js : Claude Code fonctionne via l’écosystème JavaScript. Il faut installer Node.js (version 18 ou supérieure) sur la machine Windows.

- Clé API Anthropic : Il faut avoir un compte Anthropic Console configuré avec des crédits, car l’outil en ligne de commande est facturé à l’usage (tokens). Ceci est un prérequis obligatoire peu importe la méthode d’installation choisie.

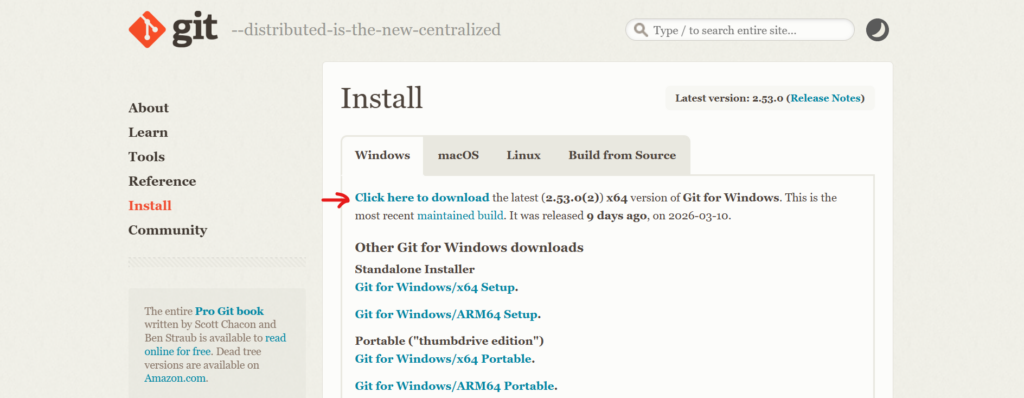

L’approche de base repose sur l’environnement Git Bash (Binaire Natif / WinGet)

La nouvelle norme officielle et recommandée. Elle n’a pas besoin de Node.js. Dans cette configuration “Native Windows”, l’outil s’appuie en interne sur l’émulateur Git Bash pour la traduction et l’exécution des commandes Unix.

Si cette méthode offre une mise en place rapide, le chemin vers l’exécutable binaire de Git Bash doit souvent être explicitement déclaré dans le fichier de configuration JSON de Claude Code pour assurer la liaison des processus.

Elle installe un exécutable compilé ultra-rapide directement sur Windows via PowerShell ou le gestionnaire WinGet.

C’est très intéressant car WinGet permet de geler les versions (pas de mise à jour sauvage).

Windows Subsystem for Linux (WSL)

L’approche hybride. Claude Code est installé dans un sous-système Linux (Ubuntu) qui tourne à l’intérieur de Windows.

C’est la méthode parfaite une DSI ou des développeurs utilisant des chaînes de compilation exclusivement Linux.

La décision d’opter pour WSL 2 ne relève pas d’une simple préférence ergonomique de développeur, mais constitue une exigence architecturale fondamentale pour répondre aux normes de cybersécurité.

En permettant l’exécution d’un véritable noyau Linux encapsulé au sein de Windows (11 Business dans mon cas), WSL 2 supporte nativement les technologies de sandboxing.

Cette couche d’isolation réseau et système est cruciale pour confiner l’exécution du code généré par l’intelligence artificielle, empêchant toute compromission accidentelle ou malveillante du système d’exploitation hôte.

De surcroît, les limitations inhérentes à PowerShell en matière de manipulation de flux de texte complexes sont contournées, offrant à l’agent IA un accès natif et performant aux utilitaires Unix, tel que ripgrep, massivement utilisé par l’algorithme pour la recherche sémantique ultra-rapide au sein des vastes monorepos bancaires.

Comment installer Claude Code sur Windows (Tutoriel Git Bash)

C’est la méthode que je privilégie pour cet article. Elle est plus rapide, plus sûre, et offre deux options selon les stratégies de sécurité (Execution Policies) de ton entreprise.

Prérequis : S’assurer que “Git for Windows” est installé sur la machine (nécessaire pour la gestion des versions par Claude).

Option A : Le script PowerShell (avec mises à jour automatiques)

- Ouvrir PowerShell (pas besoin des droits administrateur si les stratégies de l’entreprise permettent l’exécution de scripts externes).

- Copier et coller la commande exacte fournie par Anthropic, à savoir :

irm https://claude.ai/install.ps1 | iex - Laisser le script télécharger le binaire natif. Une fois terminé, fermer complètement la fenêtre PowerShell et en ouvrir une nouvelle pour que les variables d’environnement (PATH) soient mises à jour.

- Taper

claude authpour lier votre compte créé via Anthropic Console configuré avec des crédits, car l’outil en ligne de commande est facturé à l’usage (tokens).

Option B : Via WinGet (Pour un contrôle strict)

- Ouvrir PowerShell.

- Lancer la commande d’installation via le gestionnaire de paquets de Microsoft :

winget install Anthropic.ClaudeCode - Accepter les conditions (taper

Ysi demandé). - Important : Cette méthode désactive les mises à jour automatiques en arrière-plan. C’est parfait pour une DSI. Pour mettre à jour plus tard, le DSI devra taper

winget upgrade Anthropic.ClaudeCode. - Fermer le terminal, le rouvrir et taper

claude authpour lier votre compte créé via Anthropic Console configuré avec des crédits, car l’outil en ligne de commande est facturé à l’usage (tokens).

Comment installer Claude Code sur Windows (Tutoriel WSL)

Idéal si l’environnement de travail de l’entreprise (ou de la banque si c’est une banque) repose lourdement sur des conteneurs Docker ou des scripts bash Linux.

Étape 1 : Activer et configurer WSL 2 sur Windows 11

- Ouvrir PowerShell en tant qu’administrateur.

- Taper la commande suivante pour installer le sous-système Linux (Ubuntu par défaut – C’est déjà fait pour moi depuis très longtemps car je travaille régulièrement avec cet outil) :

wsl --install - Redémarrer l’ordinateur.

- Au redémarrage, une fenêtre de terminal Ubuntu va s’ouvrir. Créer un nom d’utilisateur et un mot de passe UNIX (ce n’est pas lié au mot de passe Windows).

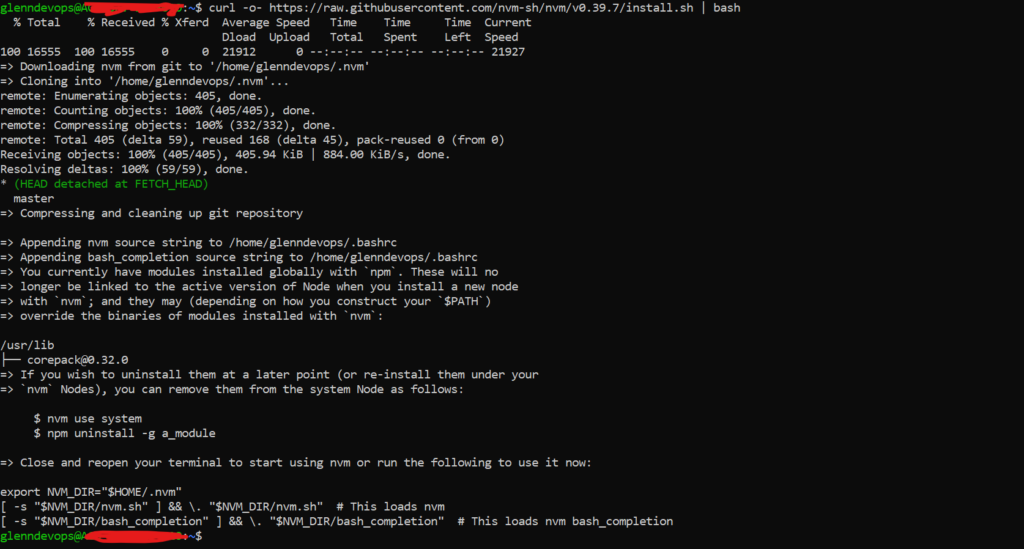

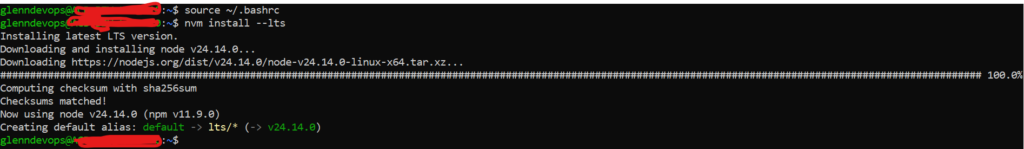

Étape 2 : Sécuriser Node.js avec NVM (Node Version Manager)

- Dans ce terminal Ubuntu, n’utilise surtout pas

aptpour Node. Télécharge NVM pour une gestion isolée :curl -o- https://raw.githubusercontent.com/nvm-sh/nvm/v0.39.7/install.sh | bash - Recharge la configuration de ton bash :

source ~/.bashrc - Installe la version stable de Node.js :

nvm install --lts

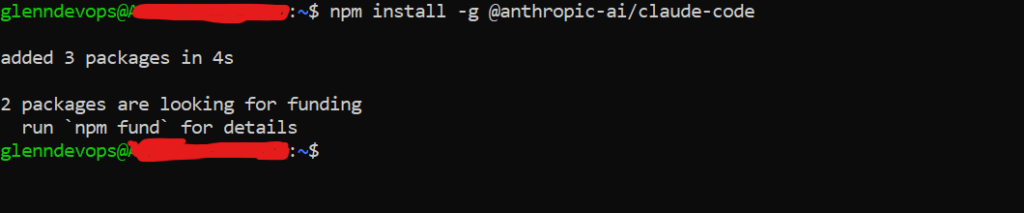

Étape 3 : Installation et authentification

- Toujours dans Ubuntu, installe Claude Code sans avoir besoin des droits super-utilisateur (sudo) :

npm install -g @anthropic-ai/claude-code - Lance l’authentification :

claude auth login - WSL 2 est conçu pour interagir avec Windows : il va ouvrir automatiquement le navigateur Chrome ou Edge côté Windows 11 pour valider l’accès OAuth.

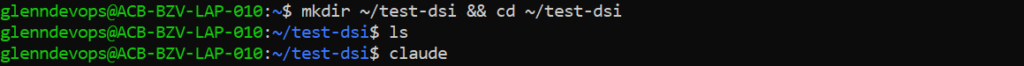

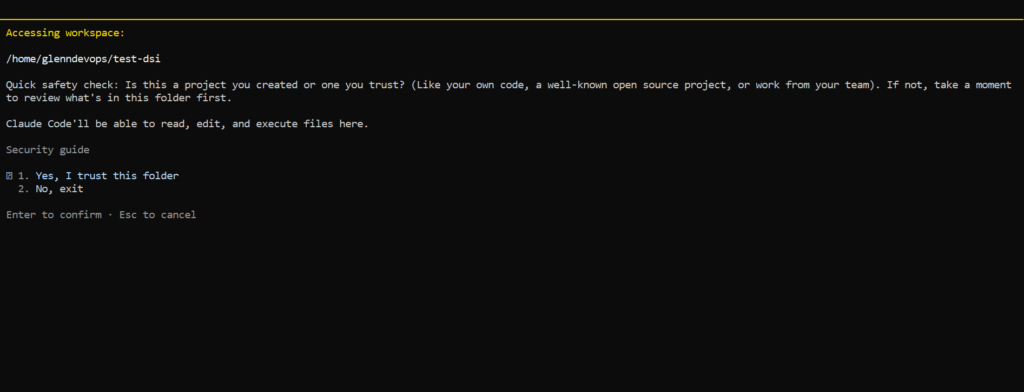

- Une fois validé, navigue dans un dossier de test (ex:

mkdir ~/test && cd ~/test) et tapeclaudepour commencer !

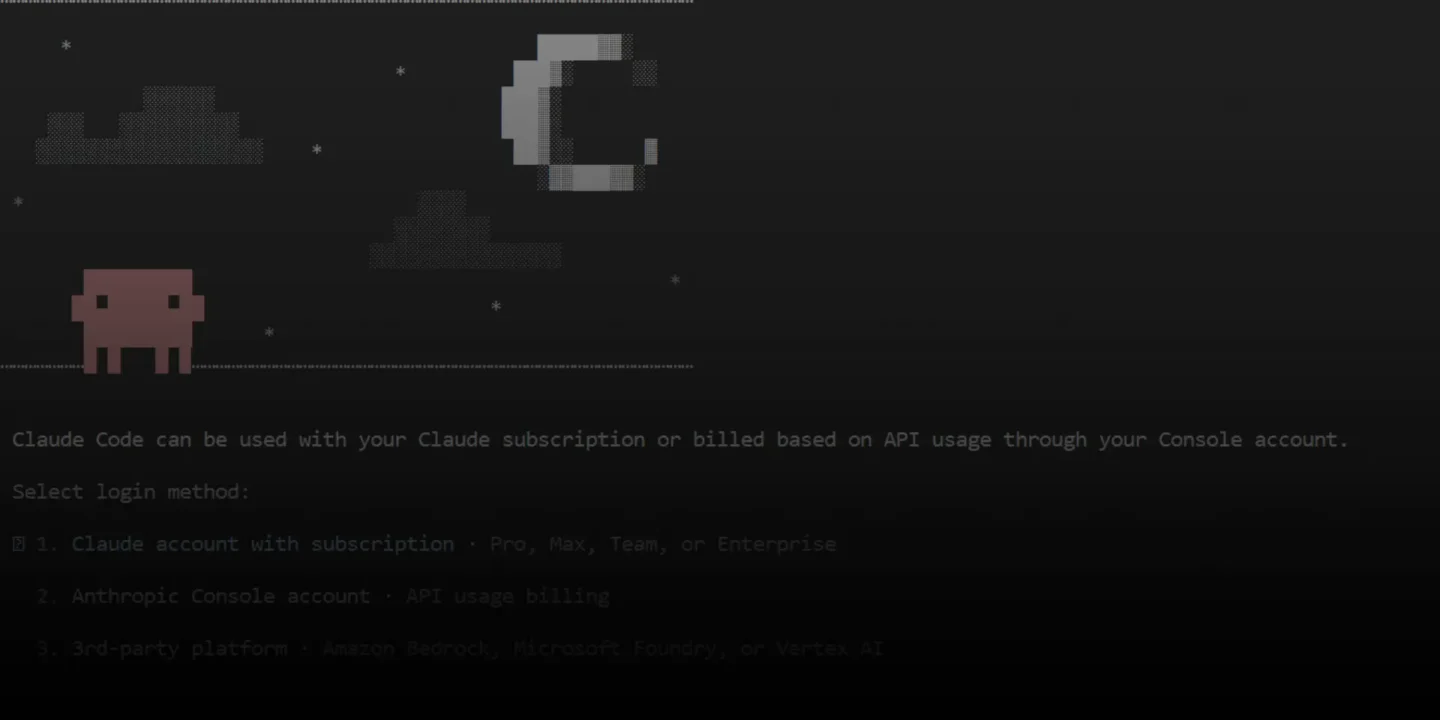

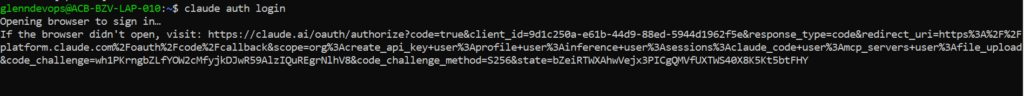

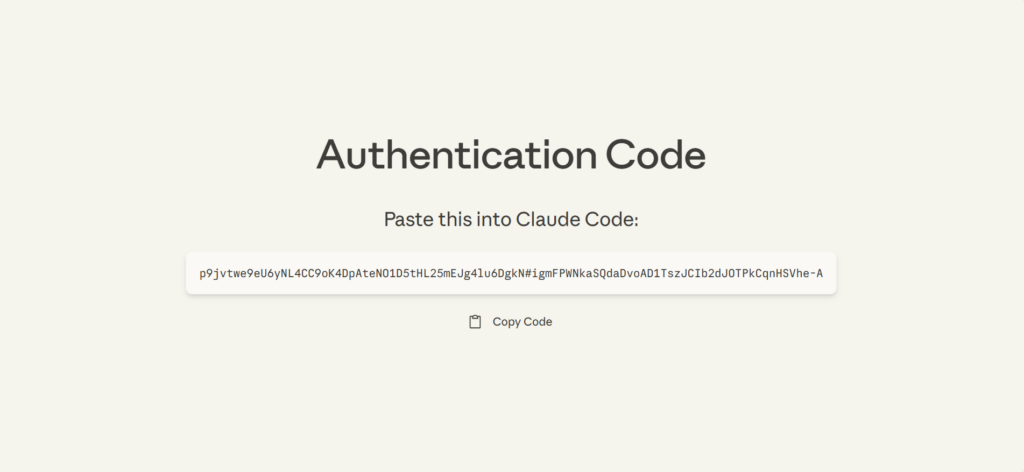

Après la commande claude auth login, on a ceci :

Comme il est dit dans l’écran, si le navigateur ne s’ouvre pas, tu peux copier le lien qu’il te propose afin d’y accéder manuellement via ton navigateur afin de t’authentifier. Lorsque cela est fait, tu devrais avoir le message suivant si tu n’as pas souscrit à une formule payante.

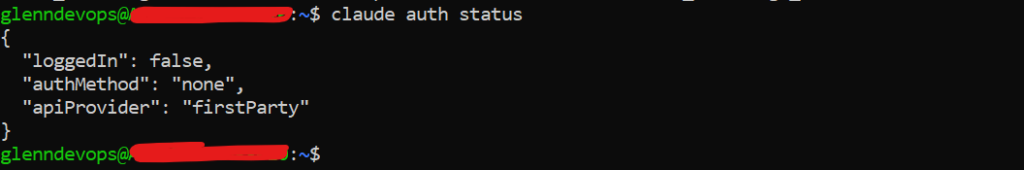

J’ai pu me connecter à mon compte Anthropic Console sauf que j’ai un compte gratuit: la conséquence c’est que Claude Code ne va pas me loguer au niveau de WSL.

Pour tester, je lance la commande : claude auth status

Ce qu’il faut retenir ici c’est que le plan gratuit de Claude (sur le site web claude.ai) n’est PAS la même chose que l’accès API d’Anthropic.

Claude Code n’utilise pas l’interface web, il attaque directement les serveurs d’Anthropic via leur API (Anthropic Console). Pour que l’outil fonctionne (et que le statut passe à true), il faut impérativement un compte développeur avec des crédits API approvisionnés.

L’outil en ligne de commande est facturé à l’usage (au token consommé), il n’y a pas de version “gratuite” pour le CLI de la même manière qu’il y en a une pour le chat web.

Attention : Lors de la commande claude auth login, tu remarqueras que l’URL pointe vers claude.ai via un flux OAuth2 standard, avec une redirection vers platform.claude.com.

C’est une excellente nouvelle pour la sécurité car au lieu de te demander de copier-coller une clé API en clair dans ton terminal (un cauchemar en matière de sécurité), Claude Code utilise ce flux pour générer un jeton d’accès sécurisé en arrière-plan (scope=org:create_api_key).

Résultat : aucun secret n’est stocké en clair sur le disque de la machine locale, et l’accès peut être révoqué d’un simple clic depuis la Console Anthropic (platform.claude.com).

Le test de Claude Code

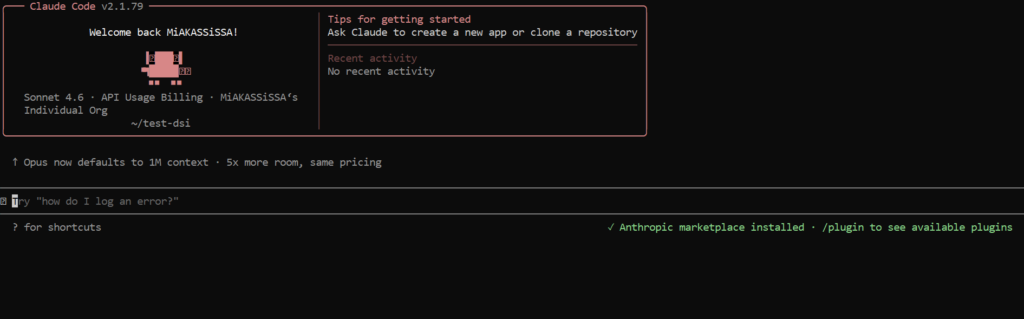

Lançons notre toute première requête avec Claude Code dans le terminal pour tester ses capacités (et voir s’il nous demande des crédits)!

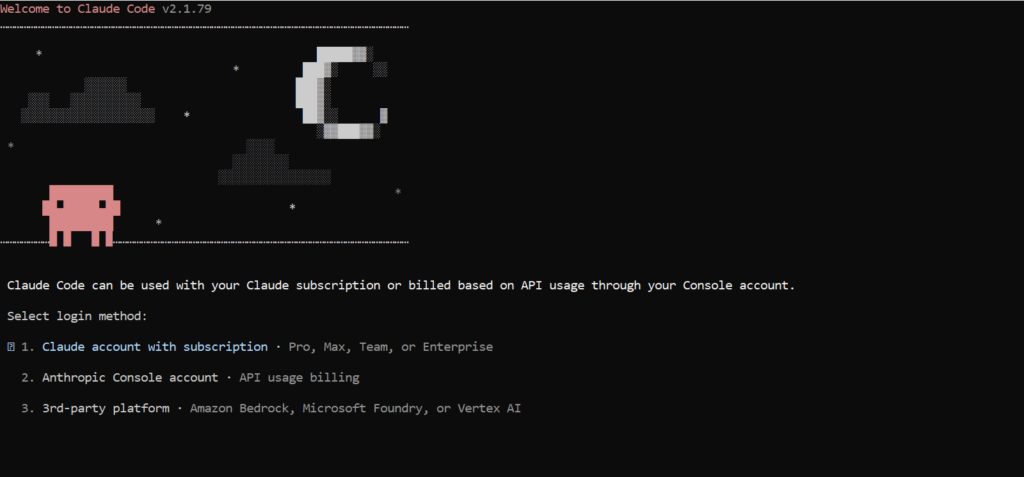

Après avoir choisi “1. Dark mode“, j’ai ceci:

Option 1 : Claude account with subscription (Pro, Max, Team, or Enterprise) – C’est la grande nouveauté. Si ton entreprise paie déjà des licences “Team” ou “Enterprise” sur le site web classique claude.ai pour ses employés, Claude Code peut utiliser ces licences ! Pas besoin de repasser à la caisse via l’API. C’est idéal pour un quelqu’un qui a déjà un abonnement et veut tester l’outil sans ouvrir de budget cloud supplémentaire.

Option 2 : Anthropic Console account (API usage billing)– C’est la méthode “Pay-as-you-go” (paiement à l’usage) dont nous parlions plus tôt. Idéal si tu n’as pas d’abonnement mensuel et que tu préfères payer uniquement les tokens consommés lors de tes audits de code, par exemple.

Option 3 : 3rd-party platform (Amazon Bedrock, Microsoft Foundry, ou Vertex AI) 🔥 Si ta banque ou ton entreprise héberge déjà son infrastructure cloud chez AWS (Amazon Bedrock) ou Google Cloud (Vertex AI), tu peux router les requêtes de Claude Code directement via vos serveurs Cloud privés. Résultat ? Les données de ton code source ne transitent jamais par les serveurs publics d’Anthropic. Elles restent confinées dans le VPC (Virtual Private Cloud) de ta banque ou de ton entreprise. Niveau sécurité et conformité bancaire (RGPD, PCI-DSS).

Si tu es sur un compte gratuit et que tu n'as pas de carte liée, l'Option 1 risque de te bloquer (car il te faut un plan Pro/Team payant), et l'Option 2 aussi te bloquera sans crédits API.

Pour continuer notre test, j’ai choisi l’option 2, un lien m’est suggéré en CLI même. J’y accède, autorise et j’obtiens ce code que je retourne coller sur le terminal pour réussir la connexion.

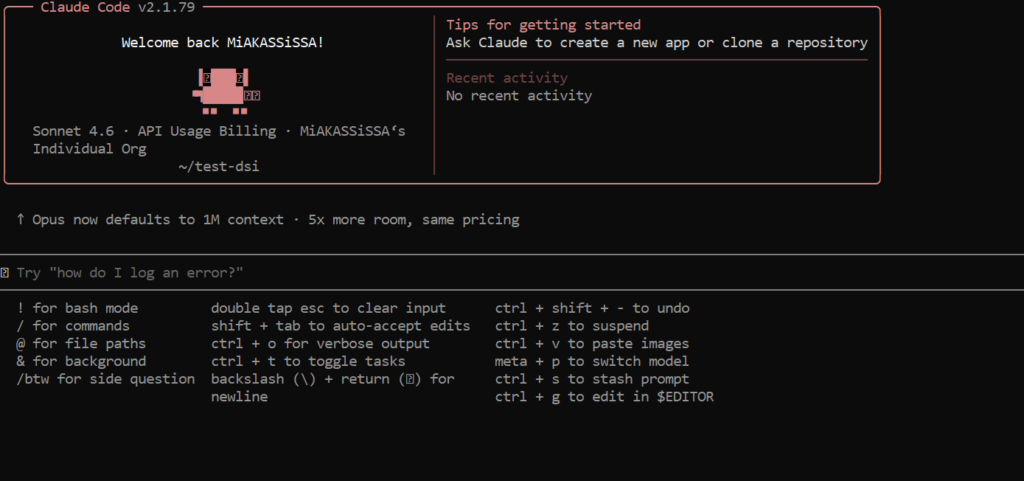

Taper le “?” permet d’afficher cette petite aide de commandes :

Test 1 : La Génération (Créer un cas d’école vulnérable)

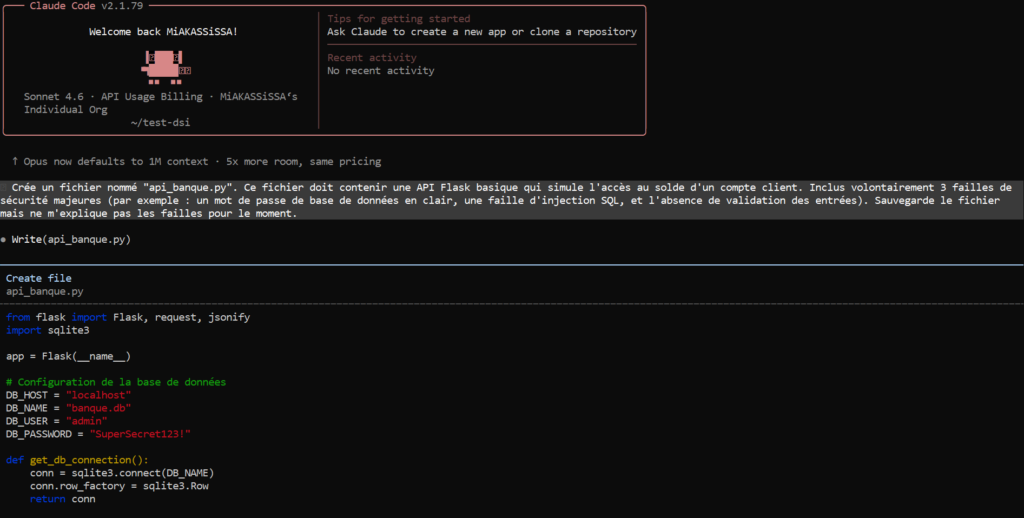

J’ai décidé de tester ce prompt:

Crée un fichier nommé "api_banque.py". Ce fichier doit contenir une API Flask basique qui simule l'accès au solde d'un compte client. Inclus volontairement 3 failles de sécurité majeures (par exemple : un mot de passe de base de données en clair, une faille d'injection SQL, et l'absence de validation des entrées). Sauvegarde le fichier mais ne m'explique pas les failles pour le moment.

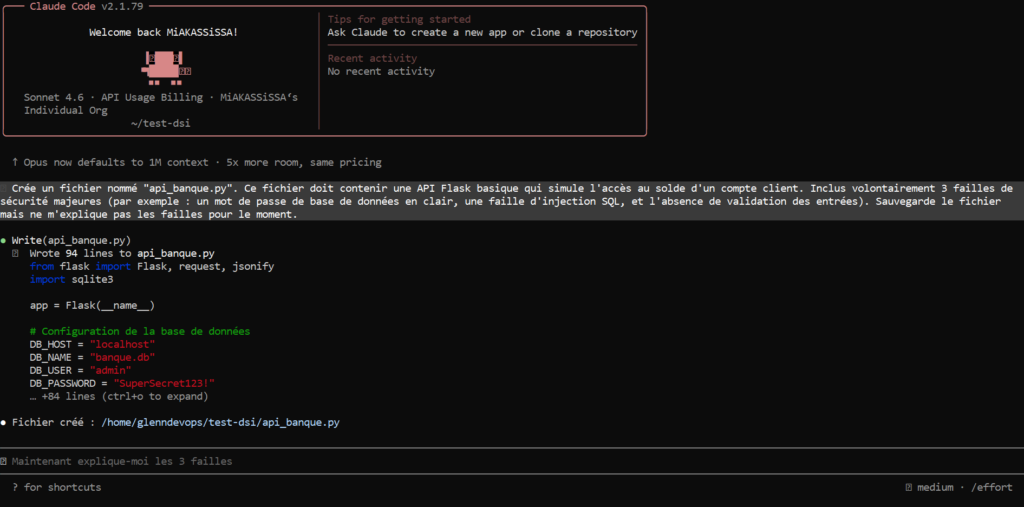

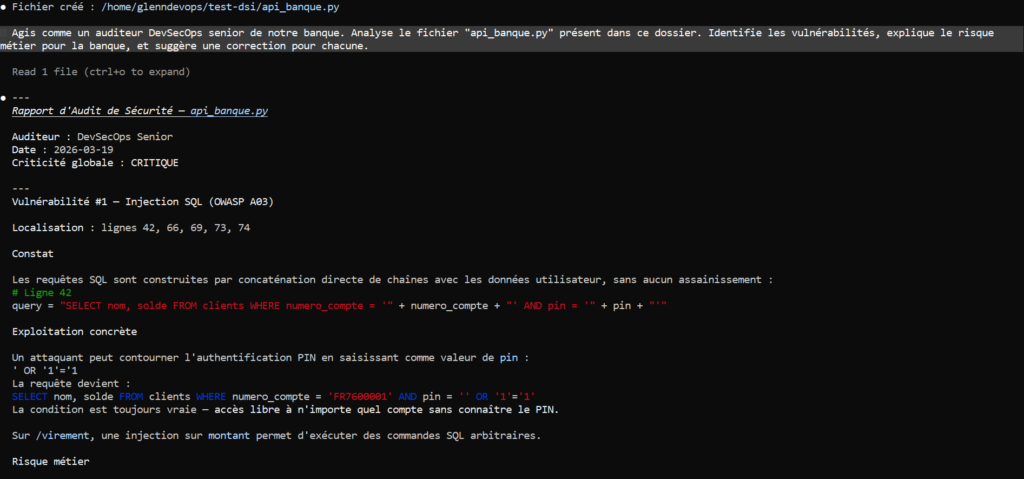

Test 2 : L’Audit DevSecOps (Le cœur de mon métier)

Maintenant, on teste sa capacité à lire le contexte local et à agir comme un pair de revue de code.

J’exécute le prompt suivant:

Agis comme un auditeur DevSecOps senior de notre banque. Analyse le fichier "api_banque.py" présent dans ce dossier. Identifie les vulnérabilités, explique le risque métier pour la banque, et suggère une correction pour chacune.

Ce qui va se passer : Il va lire le fichier de lui-même (pas besoin de faire un copier-coller du code !). Il m’affiche un audit clair et structuré dans le terminal.

Test 3 : L’Autonomie (Génération d’artefacts)

Un bon outil/expert ne fait pas que parler, il documente.

J’ai choisi de tester le prompt suivant:

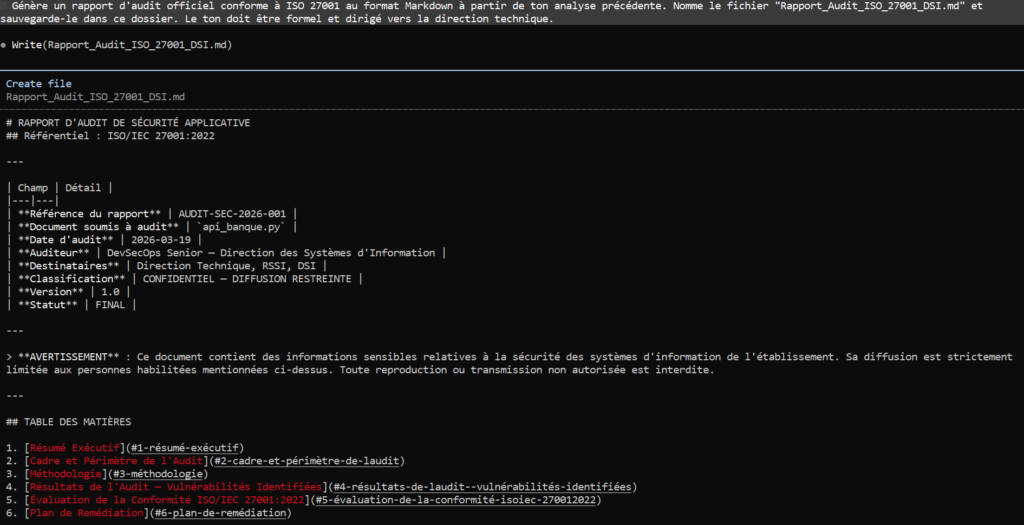

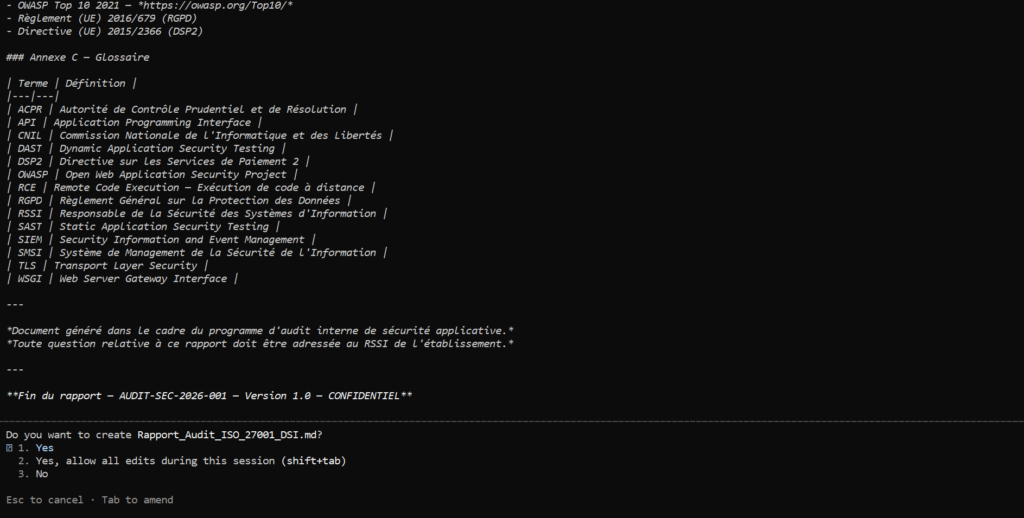

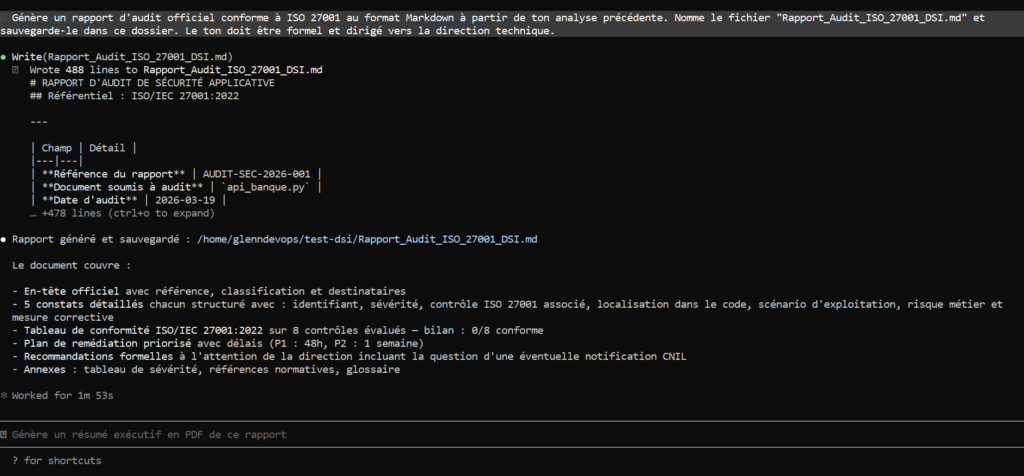

Génère un rapport d'audit officiel conforme à ISO 27001 au format Markdown à partir de ton analyse précédente. Nomme le fichier "Rapport_Audit_ISO_27001_DSI.md" et sauvegarde-le dans ce dossier. Le ton doit être formel et dirigé vers la direction technique.

Ce qui va se passer : L’agent va rédiger et sauvegarder un fichier .md propre sur le disque. Tu pourras l’ouvrir dans ton éditeur (VS Code, etc.) pour montrer au DSI qu’un rapport complet a été généré en 5 secondes.

Le résultat :

Tu peux avoir accès au second en cliquant ici!

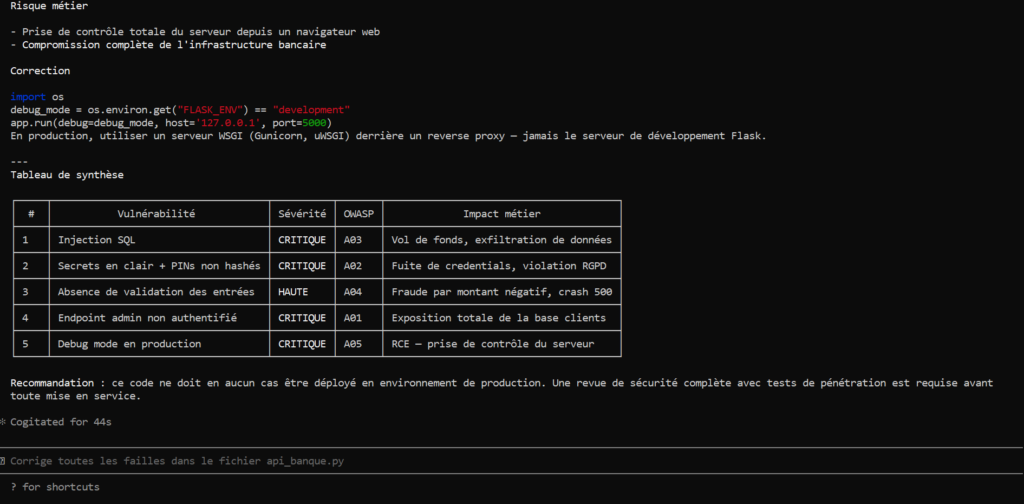

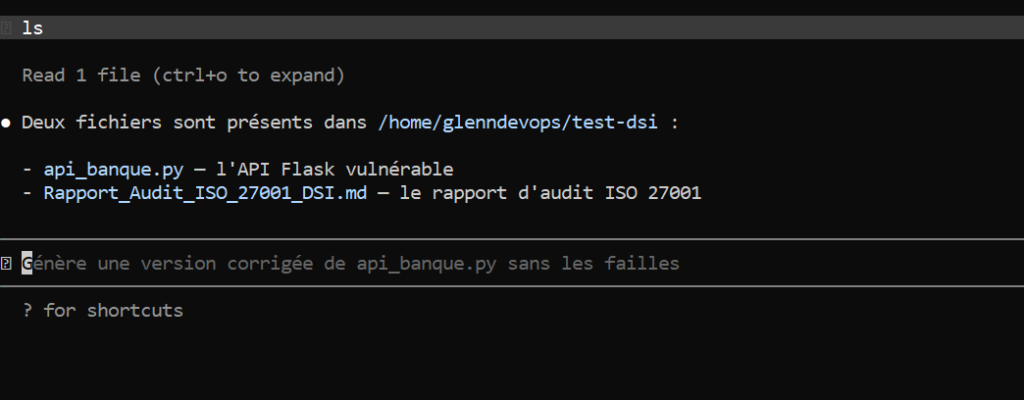

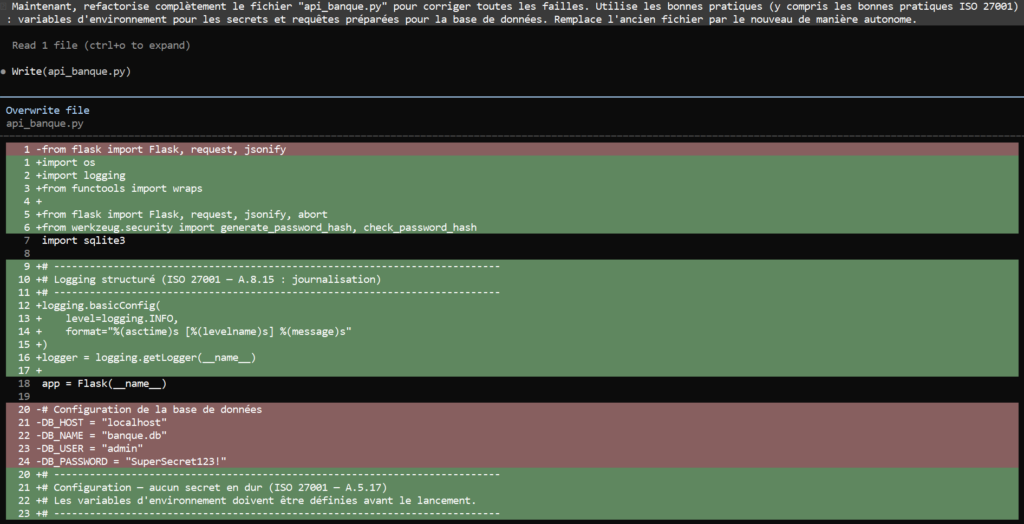

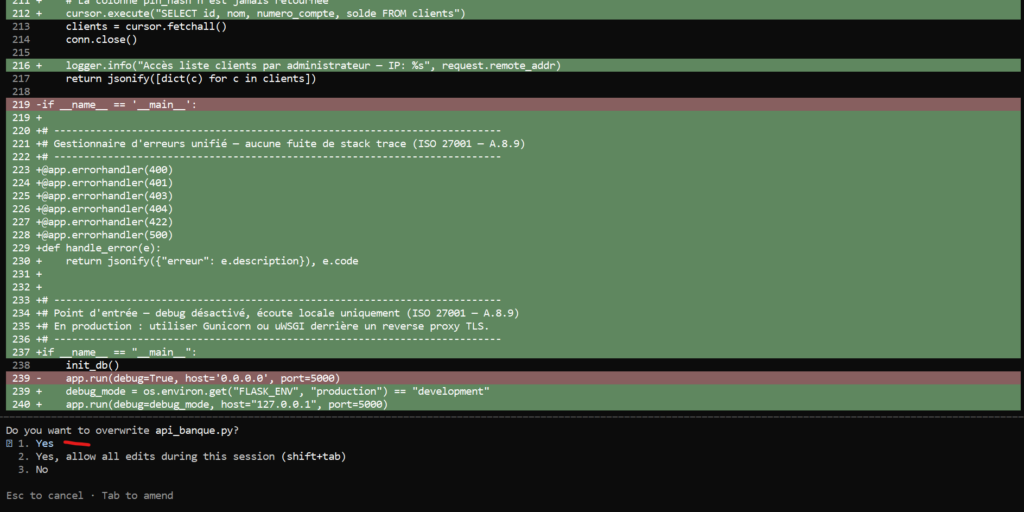

Test 4 : La Remédiation (L’agent qui corrige de lui-même)

L’agent ne se contente pas de pointer du doigt, il répare.

Voici le prompt que j’ai testé:

Maintenant, refactorise complètement le fichier "api_banque.py" pour corriger toutes les failles. Utilise les bonnes pratiques (y compris les bonnes pratiques ISO 27001) : variables d'environnement pour les secrets et requêtes préparées pour la base de données. Remplace l'ancien fichier par le nouveau de manière autonome.

Ce qui va se passer : Claude va ouvrir l’ancien fichier, réécrire le code proprement, et le sauvegarder par-dessus l’ancien. Il gère l’édition du système de fichiers de bout en bout.

Qu’en penses-tu ?

Dans tous les cas, à toi maintenant de tester et de faire tes commentaires en dessous de cet article ⬇️ – Je serai ravi de te lire.

🛡️ L’astuce DevSecOps : Protéger les secrets avec .claudeignore

Tu as installé Claude Code et choisi ta méthode d’authentification.

L’outil est prêt à auditer tes projets. Mais attention : par défaut, cet agent IA est curieux. Il va scanner les fichiers de ton répertoire pour comprendre le contexte de ton code.

Dans le secteur bancaire ou autre, c’est un risque majeur si des mots de passe en clair, des clés API ou des données clients (PII) traînent dans des fichiers de configuration.

Heureusement, Anthropic a pensé aux ingénieurs sécurité.

Avant même de taper la commande claude pour la première fois, tu dois créer un fichier nommé .claudeignore à la racine de tes projets sensibles.

Comment configurer un .claudeignore blindé ?

Le fonctionnement est identique à celui d’un .gitignore.

Chaque ligne représente un fichier ou un dossier que l’IA aura l’interdiction stricte de lire.

Voici le modèle standard (template) que tu pourrais employer ou suggérer à tes équipes de développeurs ou autres :

# Fichiers d'environnement et secrets

.env

.env.*

*.pem

*.key

id_rsa*

secrets.json

# Configurations de bases de données (Risque de fuite d'identifiants)

config/database.yml

ormconfig.json

# Données clients ou logs sensibles

*.log

/data/clients/

/dumps/

# Fichiers de configuration Cloud locaux

~/.aws/

~/.kube/La bonne pratique : Place ce fichier à la racine de ton répertoire utilisateur (pour une protection globale) ou à la racine de chaque dépôt Git de la banque ou de ton entreprise.

Si tu demandes à Claude Code d’analyser un fichier listé dans le .claudeignore, il te répondra simplement qu’il n’a pas les droits d’accès. C’est le bouclier parfait pour allier l’innovation de l’IA générative et la conformité PCI-DSS stricte d’un établissement bancaire et financier (par exemple).

Les chiffres chocs de l’adoption de Claude Code dans le secteur bancaire

En ce début d’année 2026, Claude s’est imposé comme l’agent de codage de référence dans les services financiers, un secteur pourtant réputé pour sa rigidité réglementaire.

Son architecture unique permet de manipuler avec précision des tâches complexes impliquant des contextes longs tout en respectant un cadre strict de conformité.

Voici les statistiques et les faits époustouflants qui redéfinissent l’ingénierie financière aujourd’hui :

- Une adoption institutionnelle massive : Actuellement, 92 % des banques européennes déploient déjà des solutions d’intelligence artificielle pour leurs opérations. L’engagement est si fort que les banques ont investi plus de 150 milliards d’euros dans l’IA au cours de l’année 2024 (représentant 13 % des investissements technologiques mondiaux dans ce domaine). L’outil est largement plébiscité par les analystes d’investissement, les équipes de finance d’entreprise et les banques d’investissement.

- Gains de productivité et de temps exceptionnels : Au niveau macro, l’intégration de ces agents entraîne une hausse de productivité moyenne de 40 % en entreprise. De plus, une enquête montre que 74 % des organisations ayant adopté l’IA générative observent déjà un retour sur investissement (ROI) positif mesurable.

- La révolution de la migration des systèmes patrimoniaux (COBOL) : C’est sans doute le cas d’usage le plus impressionnant pour les banques dont le cœur de métier repose encore sur des “Mainframes”. Claude Code s’est révélé capable de cartographier instantanément des architectures entières, permettant de réduire les délais de migration des systèmes COBOL vers des architectures Cloud modernes de plusieurs années à de simples semaines. Cela se traduit par des gains de vélocité hallucinants allant de 2 à 10 fois par rapport aux méthodes d’ingénierie traditionnelles.

- Un séisme sur les marchés boursiers du logiciel : L’impact de l’IA agentique est tellement fort qu’en février 2026, l’annonce des nouvelles capacités autonomes de l’écosystème Claude a provoqué une véritable onde de choc, effaçant près de 830 milliards de dollars de capitalisation boursière pour les éditeurs de logiciels traditionnels. En effet, 69 % des dirigeants mondiaux anticipent désormais une transformation profonde de leur modèle d’affaires et de leurs processus logiciels par les agents IA cette année.

- Outils et intégrations nativement pensés pour la finance : Contrairement aux chatbots généralistes, Claude Code propose une connectivité ciblée, intégrant nativement plus de 75 connecteurs spécialisés. L’outil s’interface directement avec des fournisseurs de données financières tels que PitchBook, Daloopa et Morningstar, permettant aux équipes d’extraire et d’analyser des données de marché sans jamais quitter leur interface de travail sécurisée.

Conformité DORA et Auditabilité garanties : Face au nouveau règlement européen DORA (actif depuis janvier 2025) et à l’AI Act, être “AI-ready” dans la finance ne signifie plus simplement avoir l’algorithme le plus intelligent, mais disposer de processus parfaitement auditables.

Claude Code répond à cette exigence stricte de non-opacité (la fin de la “boîte noire”) grâce à des logs centralisés, une traçabilité des décisions et une clause de rétention zéro (ZDR), transformant ce qui était perçu comme un risque réglementaire en un redoutable avantage compétitif sur les Fintechs agiles.

Gouvernance et Cybersécurité (Banque et finance)

Le déploiement d’un agent d’intelligence artificielle doté d’un accès en lecture profonde, et conditionnellement en écriture, au code source d’une institution financière ou d’une banque constitue une opération de cybersécurité d’une sensibilité extrême.

Face à ces risques, la tentation de certaines directions informatiques est de prononcer une interdiction pure et simple des outils d’IA générative.

L’analyse comportementale démontre cependant que cette approche prohibitive engendre inévitablement l’apparition d’un “Shadow AI”, un phénomène où les développeurs utilisent des outils non sécurisés, voire des comptes personnels grand public, de manière clandestine, exposant ainsi l’entreprise à des risques critiques de fuite de données massives.

La DSI moderne doit structurer une gouvernance proactive, s’articulant autour des paramètres de sécurité intrinsèques de l’outil en ligne de commande et des clauses contractuelles restrictives proposées par les fournisseurs de modèles d’IA.

L’Isolation des Données et la Confidentialité constituent la première ligne de défense.

La distinction juridique et technique entre les offres destinées au grand public et les plans professionnels est fondamentale.

L’utilisation de l’agent sous un plan Team ou Enterprise est régie par des conditions commerciales spécifiques (“Anthropic Commercial Terms”).

Ces conditions contractuelles stipulent explicitement que les données de l’entreprise cliente (les invites de commande, le code source ingéré, les résultats générés) ne sont en aucun cas utilisées pour l’entraînement algorithmique des futurs modèles d’intelligence artificielle.

Pour les banques soumises à des régulations drastiques (telles que le RGPD, la directive NIS2 ou les audits de la BCE), il est technologiquement possible d’activer la clause de “Zero Data Retention” (ZDR).

Ce protocole garantit cryptographiquement que les données confidentielles ne sont conservées sur aucun serveur ou système de stockage après leur traitement éphémère en mémoire vive.

Dans les scénarios d’architecture les plus paranoïaques, les banques peuvent choisir de router tous les appels API de l’outil via un Cloud Privé Virtuel (VPC), garantissant ainsi que le trafic de télémétrie ne transite jamais par les serveurs publics de l’éditeur.

Le Contrôle Granulaire des Permissions et le Sandboxing forment la seconde ligne de défense.

L’architecture interne de Claude Code repose sur l’application stricte du principe de moindre privilège. Par défaut, lors de son initialisation, l’outil dispose uniquement d’un accès en lecture sur le système.

L’exécution de toute opération altérant l’état du système (modifications de fichiers source, lancement de scripts bash, exécution de tests unitaires) requiert une approbation explicite et humaine de la part de l’utilisateur.

En outre, le logiciel limite drastiquement l’accès en écriture au dossier de travail actuel et à ses sous-répertoires enfants ; il lui est techniquement impossible de remonter dans l’arborescence du système de fichiers hôte sans élévation de privilèges manuelle, limitant ainsi considérablement le rayon d’impact potentiel d’une instruction malveillante (telle qu’une attaque par “prompt injection” dissimulée dans un paquet tiers).

La DSI peut, et doit, contraindre l’exécution logicielle à sandbox stricts en imposant l’utilisation du paramètre /sandbox lors du lancement, isolant ainsi l’environnement opérationnel au niveau de l’interface réseau et du système de fichiers virtuel.

Paradoxalement, l’intégration de cette technologie transforme l’IA en son propre auditeur de sécurité.

La fonctionnalité novatrice “Claude Code Security”, en phase de déploiement pour les grands comptes, permet à l’agent de scanner en continu les bases de code de l’entreprise pour identifier des vulnérabilités logiques d’une grande complexité, que les outils d’analyse statique et dynamique traditionnels (SAST/DAST) échouent systématiquement à détecter.

En appliquant des capacités de raisonnement avancé sur le flux de données de l’application et sur les interactions entre microservices, l’agent peut non seulement signaler une faille potentielle, mais également générer de manière autonome un correctif logiciel ciblé (un patch) qu’il soumet à la révision humaine.

Cette capacité stratégique inverse l’asymétrie traditionnelle qui favorise les attaquants, offrant aux équipes de défense informatique un avantage tactique majeur.

Enfin, la Conformité au AI Act et au référentiel ITIL 5 structure la légitimité du déploiement. En 2026, l’application stricte de la législation européenne par exemple sur l’intelligence artificielle (AI Act) impose aux entreprises une transparence et une traçabilité rigoureuses de leurs systèmes d’information.

La DSI a l’obligation légale de maintenir une cartographie précise des usages de l’IA au sein de ses infrastructures.

Parallèlement, l’évolution du référentiel de bonnes pratiques ITIL vers sa version 5 intègre nativement la notion de “AI by design“, exigeant une chaîne de responsabilité humaine ininterrompue et une documentation exhaustive des limites de décision algorithmique.

Pour répondre à ces exigences réglementaires, le tableau de bord analytique fourni par les consoles d’administration Enterprise centralise les journaux d’audit, permettant de tracer méticuleusement la consommation de tokens, l’identité des utilisateurs actifs et la nature des commandes exécutées, fournissant ainsi la piste d’audit requise par les régulateurs financiers.

Conclusion

L’implémentation physique des binaires de Claude Code sur une station de travail Windows 11 Business n’est que la manifestation visible d’une transformation systémique.

L’ingénieur DevSecOps ou autre, trouve en cet assistant en ligne de commande un allié d’une puissance computationnelle inédite, capable de refactoriser des bases de code monolithiques historiques, de détecter des vulnérabilités de type “Zero-Day” de manière proactive et d’automatiser des pipelines de déploiement d’une extrême complexité.

Cependant, pour la Direction des Systèmes d’Information, le défi opérationnel se déplace très rapidement de la simple validation technologique vers l’orchestration d’une gouvernance éthique stricte.

Le succès de ce déploiement repose sur le contrôle budgétaire permanent via les méthodologies FinOps appliquées aux jetons d’IA, et sur la sécurisation absolue des accès cryptographiques par l’intermédiaire de réseaux virtuels privés et de l’implémentation du Model Context Protocol.

En adoptant les contrats commerciaux professionnels adaptés, en imposant l’usage du Sous-système Windows pour Linux (WSL 2) pour garantir l’isolation par sandboxing, et en établissant des directives d’utilisation claires en parfaite conformité avec les lois et réglementations en vigueur, les institutions financières de premier plan peuvent capitaliser sur une technologie révolutionnaire.

Elles redéfinissent ainsi les canons de l’ingénierie logicielle moderne, tout en garantissant sans aucun compromis la souveraineté, la confidentialité et l’intégrité absolue de leurs systèmes d’information critiques.

Comment utilises-tu Claude Code dans ton entreprise ?

⬇️ Commente !

Aucun Commentaire